Windowsのconhost.exeは、基本的にコンソールWindowsホストプロセスを表します。これは不可欠に思えるかもしれませんが、トロイの木馬がそれを置き換えたり、追加のコピーとして実行したりすると、悪意のあるプロセスになる可能性もあります。そのような場合、悪意のあるconhost.exeは、Moneroという名前の暗号通貨をマイニングするためにサイバー犯罪のマスターマインドによって基本的に設計された暗号マイナーである可能性があります。犯罪者は、ユーザーをだましてそのような悪質なアプリケーションをコンピューターにダウンロードしてインストールさせるために使用します。これにより、作成者はサイバー犯罪の収益を得ることができます。暗号通貨は、ユーザーがWindows OSにログインしたときに、コンピューターのリソースを使用してデジタル通貨をマイニングする特定のマルウェアです。したがって、明らかに、被害者はシステムのパフォーマンスの低下も見られると予想されます。

デジタル通貨マイニングという用語について言えば、それは主に複雑な数学的問題を解くことを含みます。そしてそうするために、暗号通貨マイナーはバックグラウンドで実行している間、コンピューターの大量のCPUまたはGPUを使用します。しかし、ユーザーは、システム上で実行されているそのようなバックグラウンドプロセスに気付かないことがよくあります。 conhost.exeのようなアプリケーションは大量のCPUを使用するため、システムリソースが不足しているために、他のアプリやゲームが簡単に停止したりフリーズしたりする可能性があります。

さらに、アクティブでリソースを大量に消費するプロセスによってCPUが過熱する可能性もあり、ハードウェアの損傷や電気代の高騰を引き起こす可能性があります。そして、そのようなすべての面で、犠牲者はまったく利益を受け取りません。彼らでさえ、以前のように自分のコンピューターに簡単にアクセスすることはできません。これは本当に大変な手間です。さらに、ほとんどのトロイの木馬はバックグラウンドで実行され、さまざまな内部設定も変更することが多いため、ユーザーはデータの損失や個人情報の盗難という形でさらにひどい損失を被るのが一般的です。

テクニカルサマリー

名前:conhost.exe

タイプ:トロイの木馬、コインマイナー、スパイウェア

関連するプロセス:コンソールウィンドウホスト

問題:CPUまたはGPUの使用量の増加、システム全体のパフォーマンスの低下、頻繁なクラッシュまたはフリーズの問題など。

配布:マルスパムキャンペーン、サードパーティのインストーラーのセットアップ、悪意のあるリンクや広告など。

削除:侵害されたコンピューターからconhost.exeを削除するには、この記事に記載されているガイドラインを確認して従うことをお勧めします。

特別オファー(Windows用)

conhost.exeは、関連するファイルが何らかの理由でシステムに残っている場合、それ自体を再インストールできます。 Spyhunterを試して、すべての悪意のあるファイルに対してシステムを完全にチェックしてクリーンアップすることをお勧めします。

必ずSpyHunterのEULA、脅威評価基準、およびプライバシーポリシーをお読みください。 Spyhunterは、無料の試用版でコンピューターにマルウェアが存在することを確認します。 脅威が見つかった場合、駆除に48時間かかります。 conhost.exeを即座に削除する必要がある場合は、このソフトウェアのライセンスバージョンを購入する必要があります。

前述のように、サイバー犯罪者は、Windowsシステムプロセスによって提供されるサービスの一部を脆弱性として使用する専門知識を持っています。これらは通常、トロイの木馬またはマルウェアの名前を持つ正当なシステムプロセスを模倣します。それらは、いくつかの正当なシステムプロセスと同じようにトロイの木馬のプロセスを作成します。ただし、場合によっては、合法的なプロセスと簡単に区別されます。場合によっては、区別が非常に難しい場合があります。

タスクマネージャでWindowsプロセスカテゴリを調べると、正当なシステムプロセスに簡単に気付くでしょう。ただし、重複ファイルの処理に気付いた場合は、マルウェアである必要があります。このタイプのトロイの木馬またはマルウェアは、ビットコインまたは他の暗号通貨を継続的にマイニングします。これは、非常にリソースが豊富なプロセスです。 PCの全体的な速度とパフォーマンスは、非常に遅くなり、遅くなります。詳細な問い合わせについては、疑わしいプロセスを右クリックし、ファイルの場所のオプションを選択して、関連するプログラムを表示できます。簡単なルールとして、ファイルがWindows / System32フォルダーに保存されている場合、それは正当です。

一方、プロセスがユーザーのプロセスに保存されている場合、またはプロセスの「ファイルを開く」とランダムなディレクトリが表示される場合は、疑わしいです。強力なマルウェア対策ツールを使用して、ワークステーションをすぐにスキャンする必要があります。トロイの木馬や疑わしいファイルに関連する有害なプロセスを手動で削除することは、その深い侵入とOSとの統合のため、非常に難しいことを忘れないでください。

conhost.exeを削除する方法

最初にすべきことは、強力なマルウェア対策ツールを使用してワークステーションをスキャンすることです。これは非常に役立ちます。一方、ハードドライブやペンドライブなどの外部のクリーンな場所に重要なデータのバックアップがある場合は、PCの感染したハードドライブをフォーマットすることもできます。ハードドライブのフォーマットは1台のPCで機能する可能性がありますが、感染したPCがPCのネットワークに接続されている場合、この手順は無駄になります。

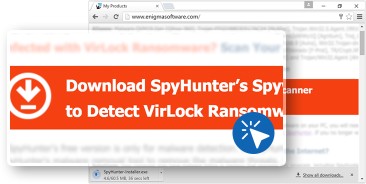

「ダウンロード」ボタンをクリックして、「SpyHunter」マルウェア対策ツールを使用してワークステーションをクリーンアップします。

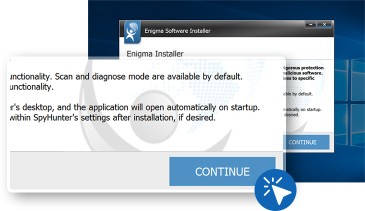

- ダウンロードボタンをクリックすると、「Spyhunter-Intaller.exe」という名前のファイルがダウンロードされます。

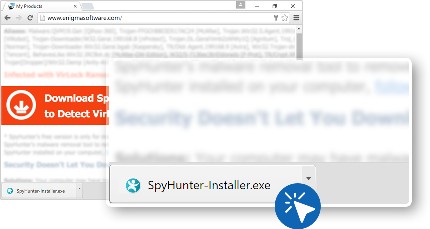

- ダウンロードダイアログボックスで、「SpyHunterInstaller.exe」を選択してファイルを開きます。

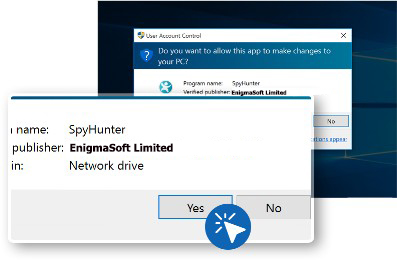

- 「ユーザーアカウント制御」ダイアログボックスで「はい」を選択します。

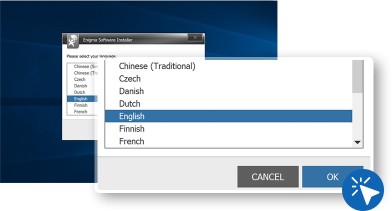

- お好みの言語を選択し、「OK」を押して次のステップに進みます

- インストールを処理するには、「続行」を押します

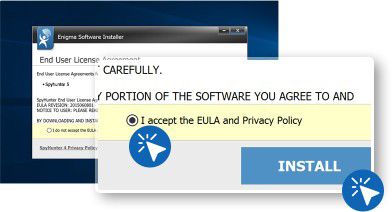

- プライバシーポリシーとエンドユーザー契約に同意します。

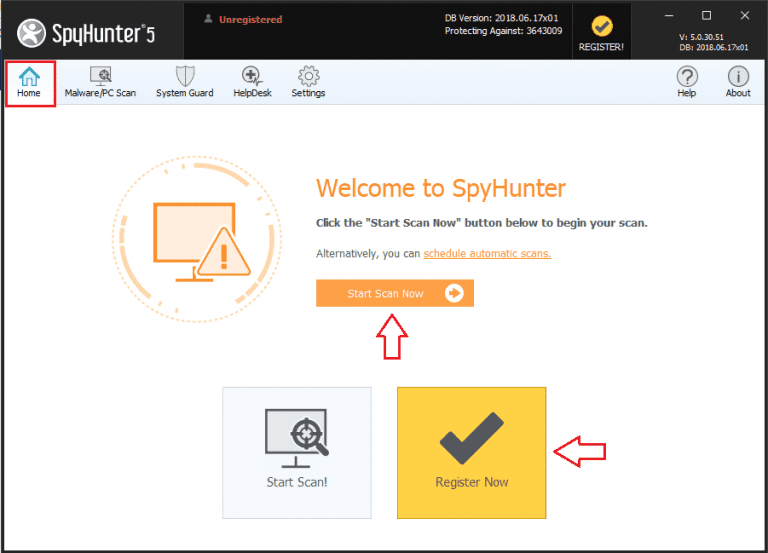

- デスクトップでアイコンを見つけて「SpyHunter」を開くか、Windowsの「スタート」メニューで検索します。

⇒ 次のステップは、PCスキャンとマルウェア除去に「SpyHunter」を使用することです。

- 「ホームタブ」に移動し、「スキャン開始」ボタンを押します

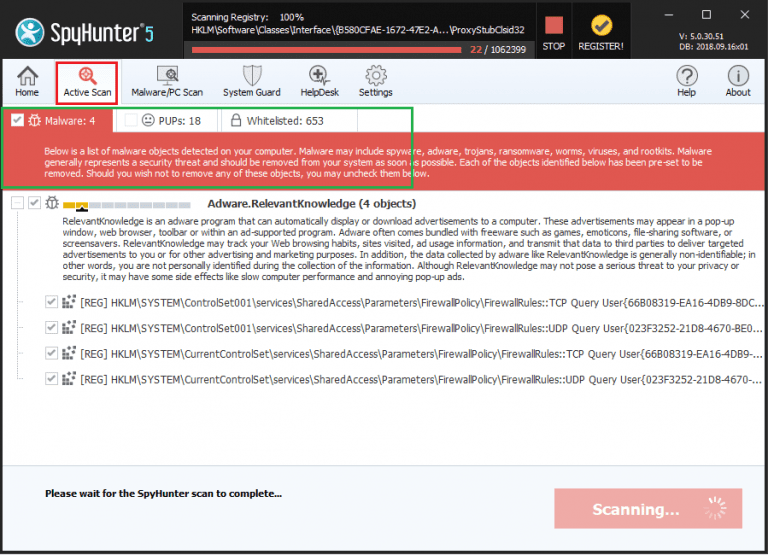

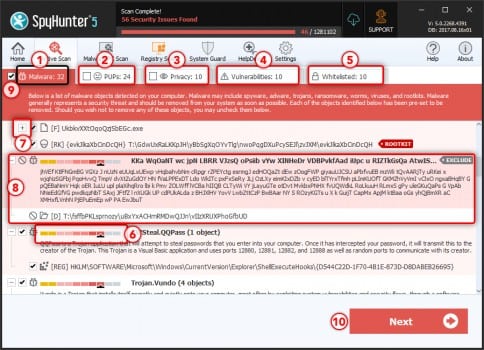

スキャンが完了するまで数分待ちます。完了すると、スキャン結果レポートが画面に表示されます。

⇒ Spyhunterに登録し、conhost.exeと検出されたすべての脅威を削除します

conhost.exeと、システムスキャンで見つかった関連するすべての脅威を削除するには、SpyHunterに登録する必要があります。

- プログラムウィンドウの右上隅にある登録ボタンをクリックしてから、購入ボタンをクリックします。

- 自動的に購入ページにリダイレクトされ、顧客の詳細と有効な電子メールアドレスを入力します。

- 支払いが完了すると、確認メッセージがメールで届きます。メールには、ユーザー名やパスワードなどのアカウント情報が含まれています。

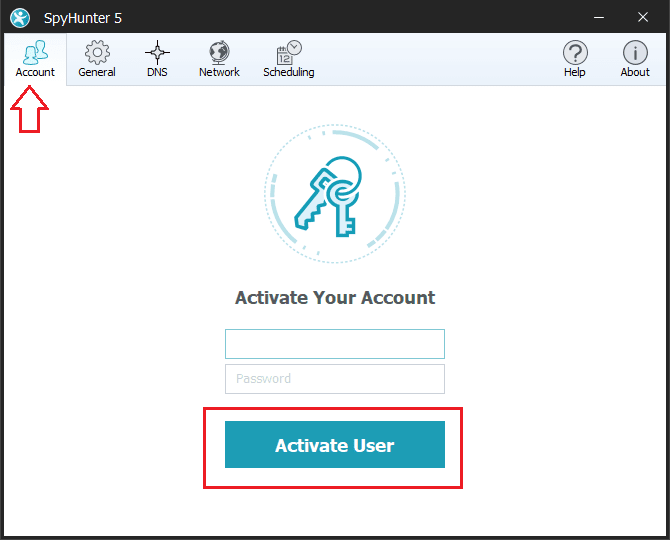

- その後、プログラムの設定セクションの[アカウント]タブに同じ詳細を入力します。これで、システムの全機能と保護を利用できます。

⇒ conhost.exeおよびその他の検出された脅威を削除する手順:

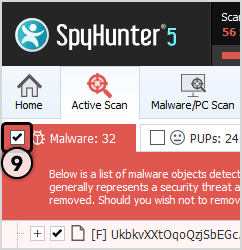

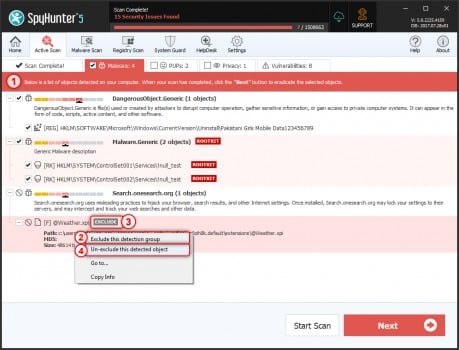

Spyhunterウイルス対策ツールは、システムスキャン中に検出されたオブジェクトの種類を、「マルウェア」、「PUP」(望ましくない可能性のあるプログラム)、「プライバシー」、「脆弱性」、「ホワイトリストに登録されたオブジェクト」の合計5つのセクションに分類します。

削除するオブジェクトを選択し、[次へ]ボタンをクリックします(オブジェクトを隔離して、復元機能を使用していつでもシステムに復元できるようにすることができます)

特別オファー(Windows用)

conhost.exeは、関連するファイルが何らかの理由でシステムに残っている場合、それ自体を再インストールできます。 Spyhunterを試して、すべての悪意のあるファイルに対してシステムを完全にチェックしてクリーンアップすることをお勧めします。

必ずSpyHunterのEULA、脅威評価基準、およびプライバシーポリシーをお読みください。 Spyhunterは、無料の試用版でコンピューターにマルウェアが存在することを確認します。 脅威が見つかった場合、駆除に48時間かかります。 conhost.exeを即座に削除する必要がある場合は、このソフトウェアのライセンスバージョンを購入する必要があります。