Database2.exe ist ein neuer Trojaner oder eine bösartige Computerinfektion, die die Stärke der CPU und GPU des Computers nutzt, um die digitale Währung namens Monero zu schürfen. Anhand dieses Attributs kann der Trojaner leicht unter Cryptominer eingeordnet werden, die normalerweise ohne vorherige Ankündigung auf Computern installiert und in einem Verzeichnis innerhalb der Root-Installation abgelegt werden. Es wird erwartet, dass die Opfer die negativen Auswirkungen auf die Computer bald sehen werden, da die Ressourcen ihres Systems für illegales Mining ausgelastet wären und andere Anwendungen aufgrund des Fehlens stottern oder stottern würden. Das heißt, es ist üblich, den ganzen Tag über BSOD und andere bösartige Fehlermeldungen auf dem Bildschirm zu sehen.

Technisch gesehen werden Trojaner wie Database2.exe von Meistern der Cyberkriminalität mit der alleinigen Absicht erstellt, illegales Geld zu verdienen oder durch Mining-Prozesse zu profitieren. Tatsächlich beinhaltet dieser Prozess das Lösen von arithmetischen Ausdrücken, für die Kriminellen eine kleine Menge Kryptowährung angeboten wird. Dieser Vorgang auf einem PC ist jedoch nicht möglich, da er viel Ressourcen und auch einen höheren Energieverbrauch erfordert. Aus diesem Grund verteilen sie Cryptominer im Web für Remote-Installationen, und sobald solche Objekte auf einer Maschine installiert sind, beginnt sie, die Systemressourcen zum Nutzen der Kriminellen zu nutzen. In all diesen Prozessen verlieren die Opfer jedoch nur ihre eigenen Werte.

In den meisten Fällen werden Trojaner wie Database2.exe den Benutzern in Form von gebündelten Freeware- oder Shareware-Anwendungen, bösartigen Links oder Anzeigen, Browsererweiterungen oder Add-Ons und vielem mehr zur Verfügung gestellt. Diese Objekte werden den Benutzern so präsentiert, dass sie wie hilfreiche Objekte erscheinen, aber es offenbart niemals verborgene Identitäten mit ihnen. Daher sollten die Benutzer sehr präventiv gegen solche Merkmale sein, die über Webquellen in Hülle und Fülle verfügbar sind. Jeder falsche Schritt kann zu schrecklichen Problemen führen, die nicht einfach gelöst werden können. Falls Database2.exe über den Task-Manager auf Ihrem Computer als aktiv angezeigt wird, müssen Sie bald die entsprechenden Schritte unternehmen, für die hier alle vorgeschlagenen Richtlinien enthalten sind.

Technische Spezifikationen

Name: Database2.exe

Typ: Spyware, Trojaner

Beschreibung: Als Cryptominer klassifiziert, ist Database2.exe eine neue Erkennung unter der Trojaner-Familie, die Ihre Gesamtsystemleistung auf die schlechteste stellen kann.

Verbreitung: Malspam-Kampagnen, Freeware- oder Shareware-Installationspakete, schädliche Links oder Anzeigen usw.

Entfernung: Sehen Sie sich einfach die Richtlinien oder Methoden in diesem Artikel an, um Database2.exe zu identifizieren und vollständig vom Computer zu entfernen.

Sonderangebot (für Windows)

Database2.exe kann sich selbst neu installieren, wenn die zugehörigen Dateien irgendwie auf dem System verbleiben. Wir empfehlen Benutzern, Spyhunter zu testen, um ihr System vollständig auf alle schädlichen Dateien zu überprüfen und zu bereinigen.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Spyhunter überprüft mit der kostenlosen Testversion, ob auf Ihrem Computer Malware vorhanden ist. Wenn eine Bedrohung festgestellt wird, dauert die Entfernung 48 Stunden. Wenn Sie Database2.exe sofort entfernen müssen, müssen Sie eine lizenzierte Version dieser Software erwerben.

Wie bereits erwähnt, verfügen Cyberkriminelle über das Fachwissen, um einige der vom Windows-Systemprozess angebotenen Dienste als Sicherheitslücken zu nutzen. Sie ahmen normalerweise einen legitimen Systemprozess mit dem Namen des Trojaners oder der Malware nach. Sie erstellen den Prozess eines Trojaners genauso wie einen legitimen Systemprozess. In einigen Fällen unterscheiden sie sich jedoch leicht von legitimen Prozessen. Einige Fälle können äußerst schwer zu unterscheiden sein.

Wenn Sie die Windows-Prozesskategorie im Task-Manager untersuchen, werden Sie den legitimen Systemprozess leicht bemerken. Wenn Sie jedoch feststellen, dass doppelte Dateien verarbeitet werden, muss es sich um eine Malware handeln. Diese Art von Trojanern oder Malware fördert kontinuierlich Bitcoin oder andere Kryptowährungen, und dies ist ein sehr ressourcenintensiver Prozess. Die Gesamtgeschwindigkeit und Leistung des PCs wird extrem langsam und träge. Für eine Tiefenabfrage können Sie mit der rechten Maustaste auf den zweifelhaften Prozess klicken und die Option für den Dateispeicherort auswählen, um das zugehörige Programm anzuzeigen. Wenn die Datei im Windows / System32-Ordner gespeichert ist, ist sie in der Regel legitim.

Wenn der Prozess jedoch in den Prozessen des Benutzers gespeichert ist oder “Öffnen der Datei” für den Prozess zu zufälligen Verzeichnissen führt, ist dies zweifelhaft. Sie sollten Ihren Arbeitsplatz sofort mit einem leistungsstarken Anti-Malware-Tool scannen. Denken Sie daran, dass das manuelle Entfernen schädlicher Prozesse im Zusammenhang mit Trojanern oder verdächtigen Dateien aufgrund des tiefen Eindringens und der Integration in das Betriebssystem sehr schwierig ist.

So entfernen Sie Database2.exe

Das erste, was Sie tun sollten, ist, Ihren Arbeitsplatz mit einem leistungsstarken Anti-Malware-Tool zu scannen. Dies ist sehr hilfreich. Wenn Sie jedoch eine Sicherungskopie Ihrer wichtigen Daten an einem externen, sauberen Ort wie einer Festplatte oder einem USB-Stick usw. haben, funktioniert die Formatierung der infizierten Festplatte des PCs möglicherweise auch für Sie. Denken Sie daran, dass das Formatieren der Festplatte möglicherweise für einen PC funktioniert. Wenn der infizierte PC jedoch mit einem Netzwerk von PCs verbunden ist, ist dieser Schritt vergeblich.

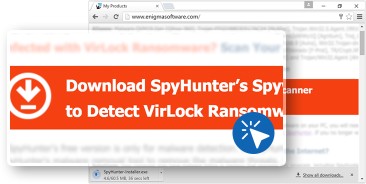

Klicken Sie auf die Schaltfläche “Herunterladen“, um das Anti-Malware-Tool “SpyHunter” zum Reinigen Ihrer Workstation zu verwenden.

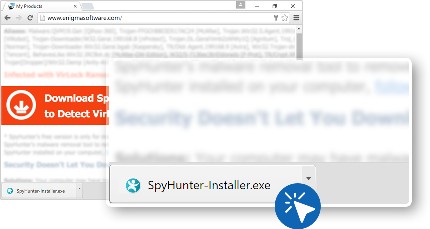

- Wenn Sie auf den Download-Button klicken, wird die Datei mit dem Namen “Spyhunter-Intaller.exe” heruntergeladen.

- Wählen Sie im Dialogfeld “Downloads” “SpyHunter Installer.exe” und öffnen Sie die Datei.

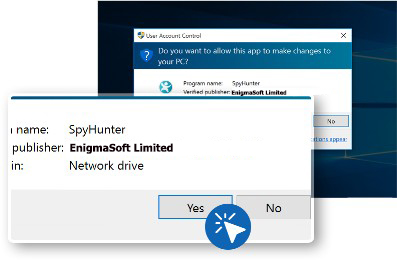

- Wählen Sie im Dialogfeld “Benutzerkontensteuerung” die Option “Ja”.

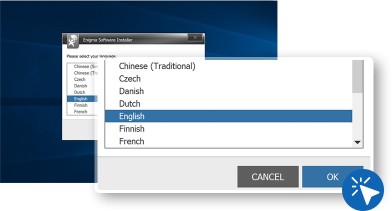

- Wählen Sie die gewünschte Sprache aus und klicken Sie auf „OK“, um den nächsten Schritt zu erhalten

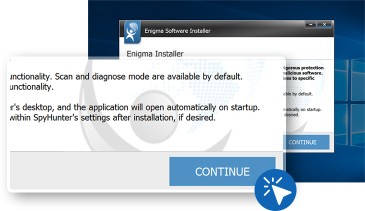

- Um die Installation durchzuführen, klicken Sie auf „Weiter“.

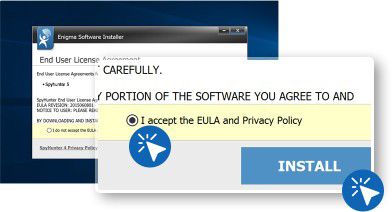

- Akzeptieren Sie die Datenschutzrichtlinie und die Endbenutzervereinbarung.

- Öffnen Sie “SpyHunter”, indem Sie das entsprechende Symbol auf dem Desktop suchen oder im Windows-Menü “Start” suchen.

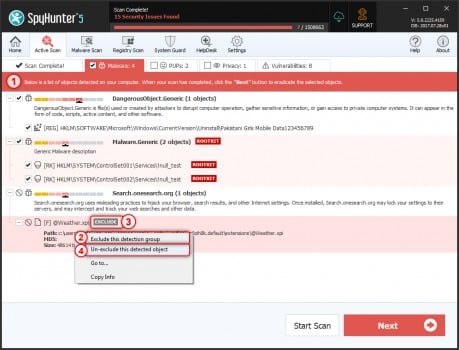

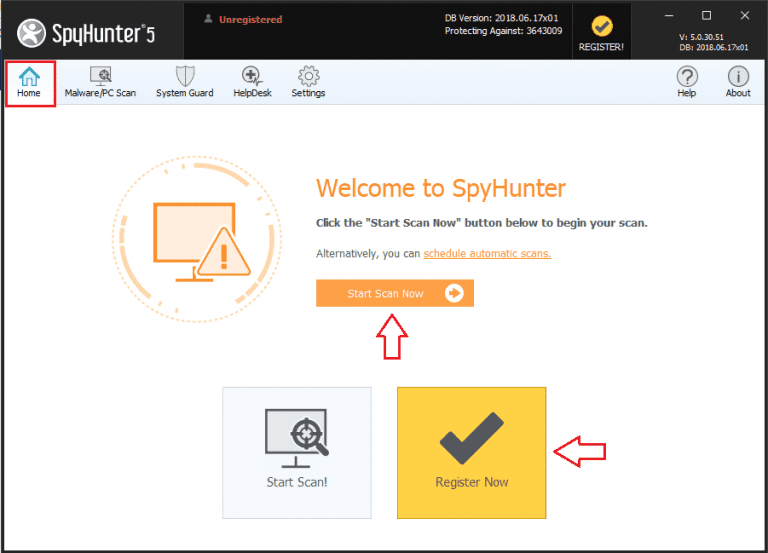

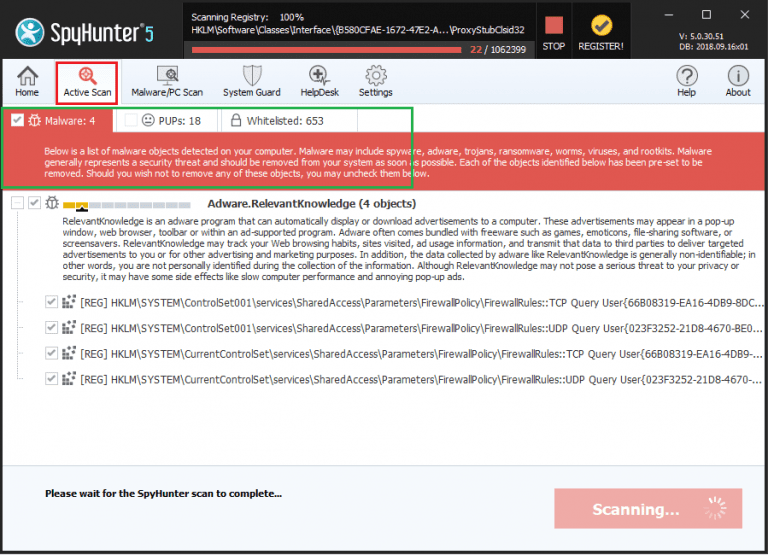

Der nächste Schritt ist die Verwendung von “SpyHunter” zum Scannen von PCs und zum Entfernen von Malware.

- Gehen Sie zur Registerkarte „Home“ und klicken Sie auf die Schaltfläche „Scan starten“

Warten Sie, bis der Scan abgeschlossen ist. Nach Abschluss wird der Scan-Ergebnisbericht auf dem Bildschirm angezeigt.

⇒ Registrieren Sie sich für den Spyhunter und entfernen Sie Database2.exe und alle erkannten Bedrohungen

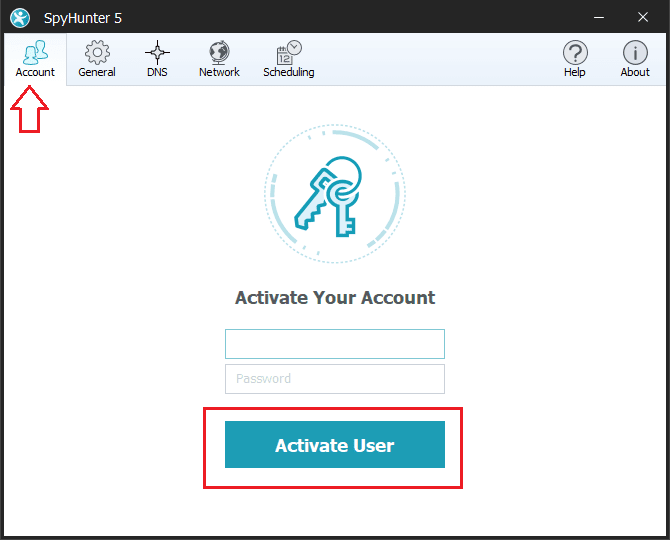

Um Database2.exe und alle durch den System-Scan festgestellten Bedrohungen zu löschen, müssen Sie sich für den SpyHunter registrieren:

- Klicken Sie auf die Schaltfläche Registrieren in der oberen rechten Ecke des Programmfensters und dann auf die Schaltfläche Kaufen.

- Sie werden automatisch zur Einkaufsseite weitergeleitet. Geben Sie Ihre Kundendaten und Ihre gültige E-Mail-Adresse ein.

- Nach erfolgreicher Zahlung erhalten Sie eine E-Mail-Bestätigungsnachricht. Die E-Mail enthält die Kontoinformationen wie Benutzernamen und Passwörter usw.

- Geben Sie anschließend auf der Registerkarte Konto des Einstellungsbereichs des Programms dasselbe Detail ein. Jetzt können Sie alle Funktionen und den Schutz Ihres Systems nutzen.

⇒ Schritte zum Entfernen von Database2.exe und anderen erkannten Bedrohungen:

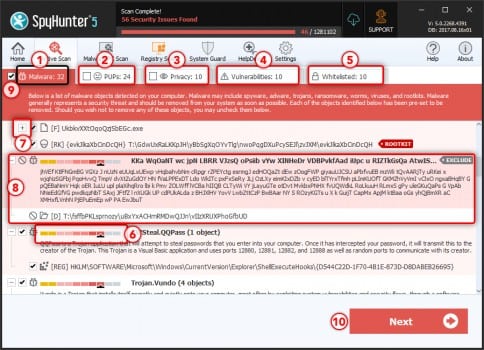

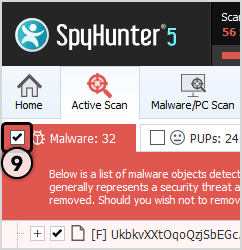

Das Antiviren-Tool von Spyhunter kategorisiert die Art der Objekte, die bei System-Scans erkannt wurden, in insgesamt fünf Abschnitte: “Malware”, “PUPs” (potenziell unerwünschte Programme), “Datenschutz”, “Sicherheitslücken” und “Objekte auf der Whitelist”.

Wählen Sie das Objekt aus, das Sie entfernen möchten, und klicken Sie dann auf die Schaltfläche Weiter (Sie können ein Objekt unter Quarantäne stellen, damit Sie es jederzeit mithilfe der Wiederherstellungsfunktion auf dem System wiederherstellen können).

Sonderangebot (für Windows)

Database2.exe kann sich selbst neu installieren, wenn die zugehörigen Dateien irgendwie auf dem System verbleiben. Wir empfehlen Benutzern, Spyhunter zu testen, um ihr System vollständig auf alle schädlichen Dateien zu überprüfen und zu bereinigen.

Lesen Sie unbedingt die EULA, die Kriterien für die Bedrohungsbewertung und die Datenschutzbestimmungen von SpyHunter. Spyhunter überprüft mit der kostenlosen Testversion, ob auf Ihrem Computer Malware vorhanden ist. Wenn eine Bedrohung festgestellt wird, dauert die Entfernung 48 Stunden. Wenn Sie Database2.exe sofort entfernen müssen, müssen Sie eine lizenzierte Version dieser Software erwerben.