Windows 10の「NTLM認証」とは何ですか?

この投稿では、「NTLM認証Windows10を無効にする方法」について説明します。そのための簡単な手順が案内されます。議論を始めましょう。

Windows 10 での NTLM 認証: NTLM は、New Technology LAN Manager の略です。これは、ユーザーの ID を認証し、アクティビティの整合性と機密性を保護するために Microsoft が提供するセキュリティ プロトコルのパッケージです。このテクノロジーは、チャレンジレスポンスプロトコルに依存して、パスワードを送信することなくユーザーを確認します。

NTLM は、チャレンジ/レスポンス メカニズムを使用してユーザーを認証します。これらのプロセスは、クライアントからのネゴシエーション メッセージ、サーバーからのチャレンジ メッセージ、クライアントからの認証メッセージの 3 つのメッセージで構成されます。ただし、既知の脆弱性のため、NTLMは、レガシークライアントおよびサーバーとの互換性を維持するために、新しいシステムにも広く展開されたままです。

NLTM は Microsoft によって引き続きサポートされていますが、Windows 2000 以降の Active Directory (AD) ドメインでは、デフォルトの認証プロトコルとして「Kerberos」に置き換えられています。ご存じない場合、「Kerberos」は、Windowsバージョン2000以降のデフォルト/標準の認証ツールとしてNTLMに置き換わった認証プロトコルです。 「Kerberos」プロトコルと「NTLM」プロトコルの主な違いは、パスワードがハッシュ化されるか暗号化されるかです。 NTLMは「パスワードハッシュ」(入力ファイルにテキストの文字列を生成する一方向関数)に依存し、「Kerberos」は暗号化に依存します。これは、暗号化キーと復号化キーを使用して情報をスクランブルおよびロック解除する双方向関数です。

また、NTLMはクライアントとサーバー間の3方向ハンドシェイクに依存してユーザーを認証しますが、Kerberosはチケットグレーティングサービスまたはキー配布センターを提供する双方向プロセスに依存します。 NTLM プロトコルは、いくつかのセキュリティ リスクと、パスワードのハッシュとソルトに関連する既知のセキュリティ バグまたは問題にさらされていました。

NLTM プロトコルはパスワードをサーバーに保存し、ドメイン コントローラーは「ソルト」されません。これは、ハッシュ化されたパスワードにランダムな文字列を追加して、技術の解読をさらに防ぐことはできないことを意味します。この脆弱性により、攻撃者またはサイバー犯罪者は、複数のログイン試行を通じてパスワードをクラックしようとする可能性があり、パスワードが脆弱または共通しているため、アカウントへのアクセスに成功する可能性があります。

NTLM プロトコルの問題:

- 保存されたパスワード LSA サービスのメモリ内のハッシュは、mimikatz などのさまざまなツールを使用して簡単に抽出でき、ハッシュ パスワードはさらなる攻撃に使用される可能性があります。

- 弱いパスワードまたは一般的なパスワードは、NTLMプロトコルの問題のもう1つの理由です。

- サーバーとクライアントの間に相互認証がないため、データ傍受攻撃やネットワークリソースへの不正アクセスが発生します。

- その他の NTLM の脆弱性または問題。

グループポリシー管理エディターを使用してNTLM認証Windows10を無効にする方法は?

まず、ドメイン管理者は、ドメインでの認証に NTLM および LM プロトコルの使用が許可されていないことを確認する必要があります。ドメイン(またはローカル)ポリシーを使用して、優先する認証タイプを設定できます。

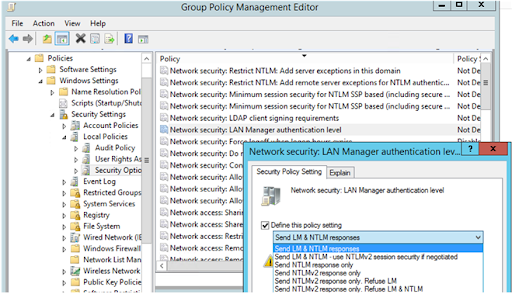

ステップ1:キーボードの[Windows + R]キーを押し、開いた[ファイル名を指定して実行]ダイアログボックスに「gpmc.msc」と入力し、[OK]ボタンを押して[グループポリシー管理エディター]を開きます

ステップ 2: 「コンピューターの構成 -> ポリシー -> Windows の設定 -> セキュリティの設定 -> ローカル ポリシー -> セキュリティ オプション」に移動します。

ステップ3:「ネットワークセキュリティ:LAN Manager認証レベル」ポリシーを見つけて、それをダブルクリックします

手順4:[NTLMv2応答のみを送信する]を選択します。 [LMとNTLMの応答を送信する]セクション/ドロップダウンの下にある[LMとNTLMを拒否する]オプションを選択して、すべてのLMとNTLMの要求を拒否します。

レジストリエディタを使用してNTLM認証Windows10を無効にする方法は?

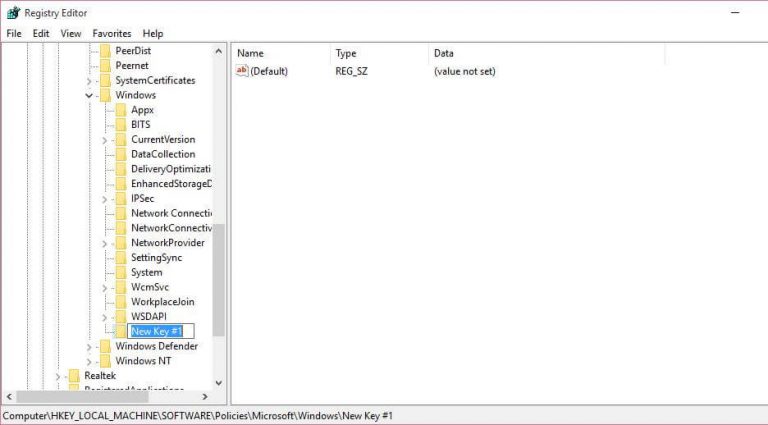

ステップ1:キーボードの「Windows + R」キーを押し、開いた「ファイル名を指定して実行」ダイアログボックスに「regedit」と入力し、「OK」ボタンを押して「レジストリエディタ」を開きます。

ステップ2:次のパスに移動します

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

ステップ3:次に、右ペインの空のスペースを右クリックして[新規]> [DWORD]を選択し、「lmCompatibilityLevel」という名前を付け、その値を「0〜5」に設定し、「OK」ボタンを押して保存します

ステップ 4: ここで、オプション 5 値データは「NTLM 応答のみを送信し、LM と NTLM を拒否する」に対応します。変更を適用します。

NTLM 認証監査ログを有効にするには?

ドメインで NTLM を完全に無効にして「Kerbeors」プロトコルに切り替える前に、NTLM を必要とし、使用するアプリがドメインに残っていないことを確認する必要があります。

手順1:上記の方法を使用して[グループポリシー管理エディター]を開き、[コンピューターの構成]-> [ポリシー]-> [Windowsの設定]-> [セキュリティの設定]-> [ローカルポリシー]-> [セキュリティオプション]パスに移動します

ステップ 2: 「ネットワーク セキュリティ: NTLM を制限: このドメインで NTLM 認証を監査する」ポリシーを見つけて有効にし、その値を「すべて有効にする」に設定します。

ステップ 3: 「ネットワーク セキュリティ: NTLM の制限: 着信 NTLM トラフィックの監査」を有効にするために、同じ手順を繰り返します。方針

NTLM 認証を使用するイベントを確認する方法は?

NTLM認証がアプリケーションとサービスのログに表示されるのを確認できます。

ステップ1:[サービスログ]に移動し、[Microsoft> Windows]に移動します

ステップ 2: イベント ビューアの NTLM セクションを取得します。これで、各サーバーのイベントを分析したり、中央のWindowsイベントログコレクターに収集したりできます。

ステップ 3: ドメインで NTLM を使用しているアプリケーションを見つけ、おそらく SPN を使用して「Kerberos」を使用するように切り替える必要があります。

Active Directory ドメインで NTLM を完全に制限するにはどうすればよいですか?

NTLM を使用しない認証は、ドメイン内のアプリケーションごとに異なる動作をします。「保護されたユーザー」Doman グループにユーザー アカウントを追加できます。確認したら、WindowsドメインでNTLM認証を完全に無効にすることができます。

結論

この記事は、いくつかの簡単な手順/方法でNTLM認証Windows10を無効にする方法に役立つと確信しています。あなたはそうするために私たちの指示を読んでそれに従うことができます。記事が本当に役に立った場合は、投稿を他の人と共有して助けてもらうことができます。それで全部です。提案や質問がある場合は、下のコメントボックスに書き込んでください。