Database2.exe é considerado um novo trojan ou infecção de computador maliciosa que utilizou a força da CPU e da GPU do computador para extrair a moeda digital chamada Monero. Com base neste atributo, o trojan pode ser facilmente classificado em criptominadores que geralmente são instalados em computadores sem qualquer aviso prévio e colocados em um diretório dentro da instalação raiz. Espera-se que as vítimas vejam seus impactos negativos nos computadores em breve, porque os recursos de seu sistema estariam ocupados para mineração ilícita e outros aplicativos gaguejariam ou engasgariam devido à falta disso. Significa que é comum ver BSOD e outras mensagens de erro cruéis na tela ao longo do dia.

Tecnicamente, os trojans como o Database2.exe são criados por mentes mestras do crime cibernético com a única intenção de ganhar dinheiro ilegal ou lucro com o processo de mineração. Na verdade, esse processo inclui a resolução de expressões aritméticas, para as quais uma pequena quantidade de criptomoeda é oferecida aos criminosos. No entanto, fazer esse processo em um computador pessoal não é possível, pois requer muitos recursos e também mais consumo de energia. E é por isso que eles costumam distribuir criptomineradores na web para instalações remotas, e uma vez que tais objetos são instalados em uma máquina, ela começa a usar os recursos do sistema para beneficiar os criminosos. Porém, em todos esses processos, as vítimas apenas perdem seus próprios valores.

Na maioria dos casos, os trojans como o Database2.exe são trazidos aos usuários na forma de aplicativos freeware ou shareware agrupados, links ou anúncios maliciosos, extensões ou complementos de navegador e muito mais. Esses objetos são apresentados aos usuários para parecerem objetos úteis, mas nunca revela identidades ocultas com eles. Portanto, os usuários devem ser altamente preventivos contra tais características que estão disponíveis em fontes da web em abundância. Qualquer passo errado pode levar a problemas terríveis, que não podem ser resolvidos facilmente. No caso de Database2.exe ser visto ativo em sua máquina através do gerenciador de tarefas, então você deve tomar as medidas apropriadas em breve, para as quais aqui estão incluídas todas as diretrizes sugeridas.

Especificações técnicas

Nome: Database2.exe

Tipo: Spyware, trojan

Descrição: Classificado como um criptominer, Database2.exe é uma nova detecção da família de cavalos de troia que pode piorar o desempenho geral do seu sistema.

Distribuição: Campanhas de malspam, pacotes de instalação de freeware ou shareware, links ou anúncios maliciosos e assim por diante.

Remoção: basta verificar as diretrizes ou métodos deste artigo para identificar e remover Database2.exe completamente do computador.

Oferta especial (para Windows)

Database2.exe pode se reinstalar se seus arquivos associados permanecerem no sistema de alguma forma. Sugerimos que os usuários experimentem o Spyhunter para verificar e limpar completamente o sistema contra todos os arquivos maliciosos.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O Spyhunter verifica se o seu computador possui malware com sua versão de avaliação gratuita. Se encontrar alguma ameaça, leva 48 horas para ser removido. Se você precisar excluir Database2.exe instantaneamente, precisará adquirir a versão licenciada deste software.

Conforme mencionado anteriormente, os cibercriminosos têm experiência para usar alguns dos serviços oferecidos pelo processo do Windows System como vulnerabilidades. Eles geralmente imitam um processo de sistema legítimo com o nome do Trojan ou malware. Eles criam o processo de um cavalo de Tróia da mesma forma que alguns processos de sistema legítimos. Em alguns casos, eles são facilmente diferenciados dos processos legítimos; alguns casos podem ser extremamente difíceis de distinguir.

Se você examinar a categoria de processo do Windows no Gerenciador de Tarefas, poderá facilmente notar o processo legítimo do sistema. No entanto, se você notar o processo de arquivos duplicados, deve ser um malware. Este tipo de Trojan ou malware extrai continuamente bitcoins ou outras criptomoedas e este é um processo com recursos muito elevados. A velocidade geral e o desempenho do PC ficam extremamente lentos e lentos. Para uma investigação aprofundada, você pode clicar com o botão direito do mouse no processo duvidoso e escolher a opção de localização do arquivo para ver o programa associado. Como regra simples, se o arquivo estiver armazenado na pasta Windows / System32, ele é legítimo.

Por outro lado, se o processo for armazenado nos processos do usuário ou “Abrir o arquivo” para o processo levar a quaisquer diretórios aleatórios, então é duvidoso. Você deve examinar imediatamente sua estação de trabalho com uma ferramenta anti-malware poderosa. Lembre-se de que a remoção manual de processos prejudiciais relacionados a cavalos de Tróia ou arquivos suspeitos é muito difícil devido à sua intrusão profunda e integração com o sistema operacional.

⇒ Como Excluir Database2.exe

A primeira coisa que você deve fazer é escanear sua estação de trabalho com uma ferramenta anti-malware poderosa e isso será muito útil. Por outro lado, se você tiver backup de seus dados importantes em qualquer local limpo externo, como disco rígido ou pen-drive, etc., formatar o disco rígido infectado do PC também pode funcionar para você. Lembre-se de que a formatação do disco rígido pode funcionar para um PC, mas se o PC infectado estiver conectado a uma rede de PCs, essa etapa será em vão.

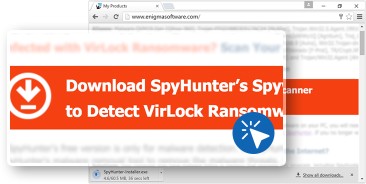

Clique no botão “Download” para usar a ferramenta anti-malware “SpyHunter” para limpar sua estação de trabalho.

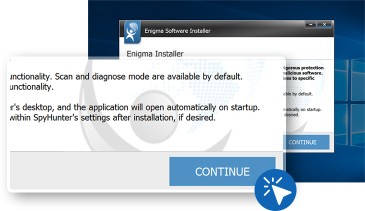

- Ao clicar no botão de download, o arquivo denominado “Spyhunter-Intaller.exe” é baixado.

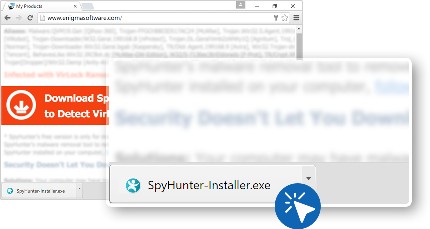

- Na caixa de diálogo de downloads, escolha “SpyHunter Installer.exe” e abra o arquivo.

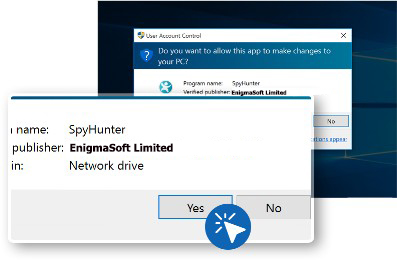

- Selecione “Sim” na caixa de diálogo “Controle de conta de usuário”.

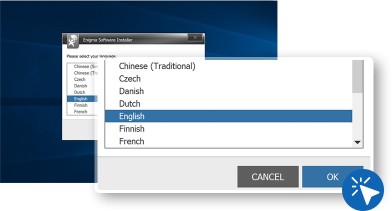

- Selecione o idioma de sua preferência e pressione “OK” para ir para o próximo passo

- Para processar a instalação, clique em “Continuar”

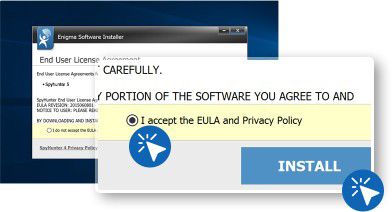

- Aceite a política de privacidade e o contrato do usuário final.

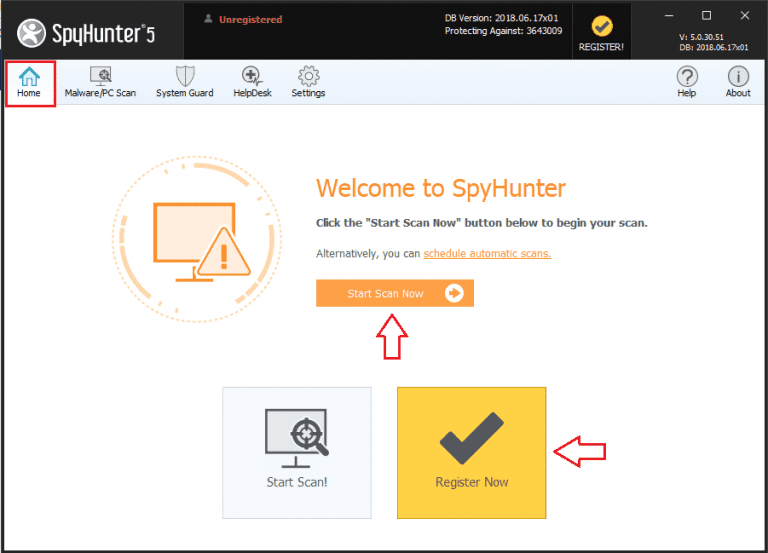

- Abra o “SpyHunter” localizando seu ícone na área de trabalho ou pesquise-o no menu “Iniciar” do Windows.

⇒ A próxima etapa é usar o “SpyHunter” para varredura do PC e remoção de malware.

- Vá para a “guia Página inicial” e pressione o botão “Iniciar digitalização”

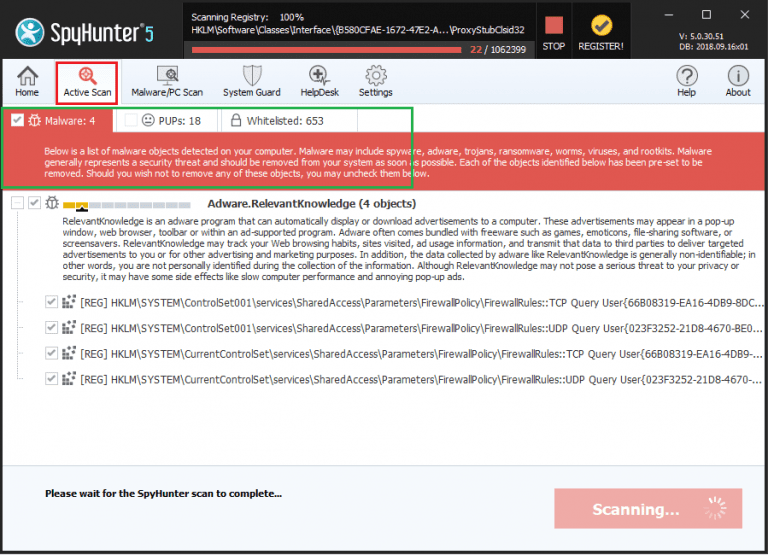

Aguarde alguns minutos para que a varredura seja concluída. Na conclusão, o relatório do resultado da varredura é apresentado na tela.

Registre-se no Spyhunter e remova o Database2.exe e todas as ameaças detectadas

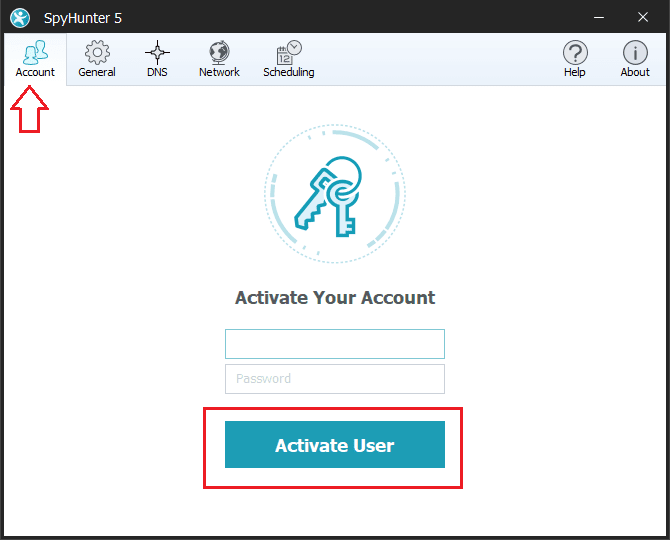

Para excluir o Database2.exe e todas as ameaças associadas encontradas na verificação do sistema, você precisa se registrar no SpyHunter:

- Clique no botão de registro disponível no canto superior direito da janela do programa e, a seguir, clique no botão de compra.

- Você será redirecionado automaticamente para a página de compras, insira seus dados de cliente e endereço de e-mail válido,

- Após o pagamento com sucesso, você receberá uma mensagem de confirmação por e-mail. O e-mail contém as informações da conta, como nomes de usuário e senhas e assim por diante,

- Depois disso, insira os mesmos detalhes na guia Conta da seção de configurações do programa. Agora, você pode aproveitar todos os recursos e proteção do seu sistema.

⇒ Etapas para remover o Database2.exe e outras ameaças detectadas:

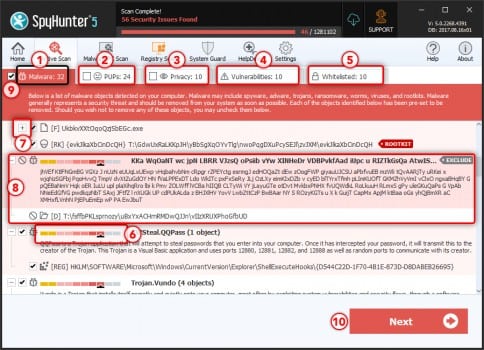

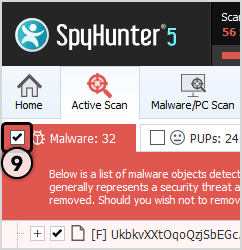

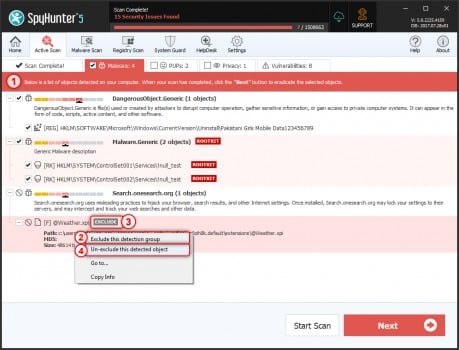

A ferramenta antivírus Spyhunter categoriza os tipos de objetos detectados durante as varreduras do sistema em um total de cinco seções – “Malware“, “PUPs” (programas potencialmente indesejados), “Privacidade“, “Vulnerabilidades“ e “Objetos na lista de permissões“

Selecione o objeto que deseja remover e clique no botão Avançar (você pode colocar um objeto em quarentena para que possa restaurá-lo a qualquer momento no sistema usando o recurso de restauração)

Oferta especial (para Windows)

Database2.exe pode se reinstalar se seus arquivos associados permanecerem no sistema de alguma forma. Sugerimos que os usuários experimentem o Spyhunter para verificar e limpar completamente o sistema contra todos os arquivos maliciosos.

Certifique-se de ler o EULA, o Critério de Avaliação de Ameaças e a Política de Privacidade do SpyHunter. O Spyhunter verifica se o seu computador possui malware com sua versão de avaliação gratuita. Se encontrar alguma ameaça, leva 48 horas para ser removido. Se você precisar excluir Database2.exe instantaneamente, precisará adquirir a versão licenciada deste software.