Internet explorer.exe est censé être l’un des chevaux de Troie vicieux ou un programme qui peut présenter des risques potentiels élevés pour les ordinateurs et ses utilisateurs. Une fois ces caractéristiques installées, il effectuera un certain nombre de tâches malveillantes sur une machine ciblée, ce qui rendra l’accès au PC terrible lorsqu’il est connecté au Web ou même lors de sessions hors ligne. Techniquement, les chevaux de Troie sont souvent considérés comme l’un des pires logiciels malveillants, car ils s’infiltrent secrètement sur l’ordinateur et se cachent profondément à l’intérieur de l’ordinateur dans des fichiers essentiels. Par conséquent, si un utilisateur finit par regarder par-dessus Internet explorer.exe d’une manière ou d’une autre, il peut le considérer comme utile pour son système d’exploitation Windows, mais ces chevaux de Troie affectent considérablement l’ordinateur.

Selon ce que les chercheurs doivent croire, les traits tels que Internet explorer.exe sont principalement conçus par des maîtres de la cybercriminalité avec l’intention de causer des dommages aux machines ciblées. Un cheval de Troie est principalement connu pour exécuter des commandes à distance, des processus malveillants ou peut télécharger des fichiers supplémentaires sur l’ordinateur qui peuvent être un exploit de rootkit, un ransomware et des menaces plus vicieuses. En conséquence, toute l’utilisation du PC est devenue drastique et jette de terribles messages d’erreur à l’écran tels que des erreurs de fichier exe corrompu, des erreurs de fichier manquantes, des erreurs BSOD, etc. Même la plupart des jeux ou applications installés continueront de bégayer ou de bégayer.

Dans certains cas, le Internet explorer.exe présent sur les ordinateurs compromis peut également être un crypto-mineur, un type spécifique de cheval de Troie utilisé par les maîtres de la cybercriminalité pour extraire la crypto-monnaie des ordinateurs compromis. Cela aide généralement les criminels à gagner de l’argent numérique comme le monero, le darkcoin et le bitcoin, mais consomme plus de 70% des ressources informatiques. Ainsi, les performances globales du système sont considérablement affectées. Pour résoudre ces problèmes, il est nécessaire de supprimer Internet explorer.exe du système dès que possible.

Résumé des menaces

Nom: Internet explorer.exe

Type: cheval de Troie, mineur de pièces de monnaie, logiciel espion

Description: Découvert comme une application cryptominer vicieuse, Internet explorer.exe peut être une menace très drastique pour votre machine et doit être éliminé de l’ordinateur dès que possible.

Distribution: liens ou publicités malveillants, packages d’installation de freeware ou shareware, pièces jointes ou liens de courrier électronique, etc.

Suppression: nous vous suggérons de consulter les instructions de cet article pour identifier et supprimer facilement Internet explorer.exe des ordinateurs compromis.

Offre spéciale (pour Windows)

Internet explorer.exe peut se réinstaller si ses fichiers associés restent d’une manière ou d’une autre sur le système. Nous suggérons aux utilisateurs d’essayer Spyhunter pour vérifier et nettoyer complètement leur système contre tous les fichiers malveillants.

Assurez-vous de lire le CLUF de SpyHunter, les critères d’évaluation des menaces et la politique de confidentialité. Spyhunter vérifie que votre ordinateur contient des logiciels malveillants avec sa version d’essai gratuite.Si une menace est détectée, son élimination prend 48 heures.Si vous devez éliminer Internet explorer.exe instantanément, vous devez acheter une version sous licence de ce logiciel.

Comme mentionné précédemment, les cybercriminels ont l’expertise nécessaire pour utiliser certains des services offerts par le processus Windows System en tant que vulnérabilités. Ils imitent généralement un processus système légitime avec le nom du cheval de Troie ou du malware. Ils créent le processus d’un cheval de Troie comme un processus système légitime. Dans certains cas, ils se différencient cependant facilement des processus légitimes; certains cas peuvent être extrêmement difficiles à distinguer.

Si vous examinez la catégorie de processus Windows dans le Gestionnaire des tâches, vous remarquerez facilement le processus système légitime. Cependant, si vous remarquez un processus de fichiers en double, l’un doit être un malware. Ce type de cheval de Troie ou de logiciel malveillant exploite continuellement des bitcoins ou d’autres crypto-monnaies et il s’agit d’un processus très riche en ressources. La vitesse et les performances globales du PC deviennent extrêmement lentes et lentes. Pour une enquête approfondie, vous pouvez faire un clic droit sur le processus douteux et choisir l’option d’emplacement du fichier afin de voir le programme associé. En règle générale, si le fichier est stocké dans le dossier Windows / System32, il est légitime.

D’un autre côté, si le processus est stocké dans les processus de l’utilisateur ou si «Ouvrir le fichier» pour le processus conduit à des répertoires aléatoires, alors il est douteux. Vous devez immédiatement analyser votre poste de travail avec un puissant outil anti-malware. N’oubliez pas que la suppression manuelle des processus nuisibles liés aux chevaux de Troie ou aux fichiers suspects est très difficile en raison de son intrusion profonde et de son intégration avec le système d’exploitation.

Comment supprimer Internet explorer.exe

La première chose à faire est d’analyser votre poste de travail avec un puissant outil anti-malware et cela vous sera très utile. D’un autre côté, si vous avez une sauvegarde de vos données importantes dans un emplacement externe propre tel qu’un disque dur ou une clé USB, le formatage du disque dur infecté du PC peut également fonctionner pour vous. N’oubliez pas que le formatage du disque dur peut fonctionner pour un PC, mais si le PC infecté est connecté à un réseau de PC, cette étape sera vaine.

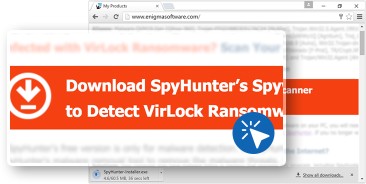

Cliquez sur le bouton “Télécharger” pour utiliser l’outil anti-malware “SpyHunter” pour nettoyer votre poste de travail.

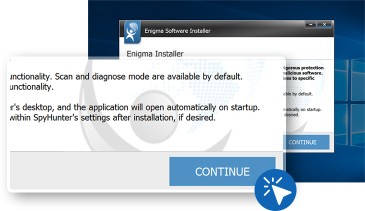

- En cliquant sur le bouton de téléchargement, le fichier nommé «Spyhunter-Intaller.exe» est téléchargé.

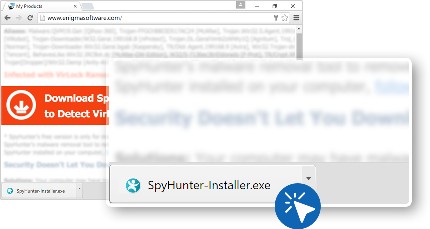

- Dans la boîte de dialogue de téléchargement, choisissez «SpyHunter Installer.exe» et ouvrez le fichier.

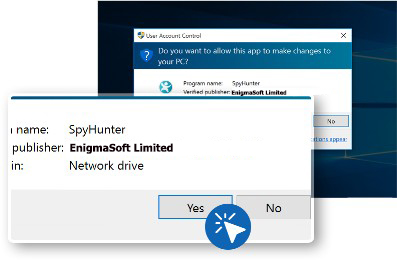

- Sélectionnez «Oui» dans la boîte de dialogue «Contrôle de compte d’utilisateur».

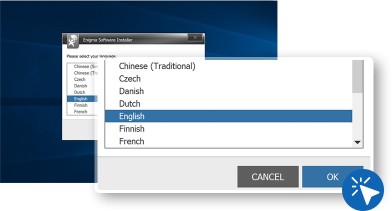

- Sélectionnez la langue que vous préférez et appuyez sur «OK» pour passer à l’étape suivante

- Afin de procéder à l’installation, appuyez sur «Continuer»

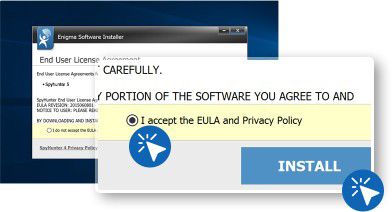

- Acceptez la politique de confidentialité et l’accord de l’utilisateur final.

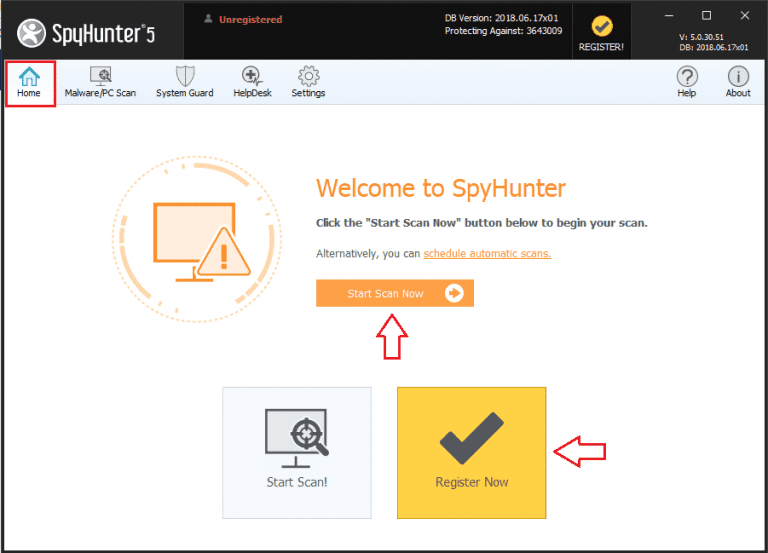

- Ouvrez «SpyHunter» en localisant son icône sur le bureau ou recherchez-le dans le menu «Démarrer» de Windows.

L’étape suivante consiste à utiliser «SpyHunter» pour l’analyse du PC et la suppression des logiciels malveillants.

- Accédez à l’onglet «Accueil» et appuyez sur le bouton «Démarrer l’analyse»

Attendez quelques minutes pour que l’analyse soit terminée. À la fin, le rapport de résultat de l’analyse est présenté à l’écran.

⇒ Inscrivez-vous au Spyhunter et supprimez Internet explorer.exe et toutes les menaces détectées

Pour supprimer Internet explorer.exe et toutes les menaces associées détectées lors de l’analyse du système, vous devez vous inscrire à SpyHunter:

- Cliquez sur le bouton d’enregistrement disponible dans le coin supérieur droit de la fenêtre du programme, puis cliquez sur le bouton d’achat.

- Vous serez automatiquement redirigé vers la page d’achat, entrez vos coordonnées client et une adresse e-mail valide,

- Après le paiement réussi, vous recevrez un message de confirmation par e-mail. L’e-mail contient les informations de compte telles que les noms d’utilisateur et les mots de passe, etc.

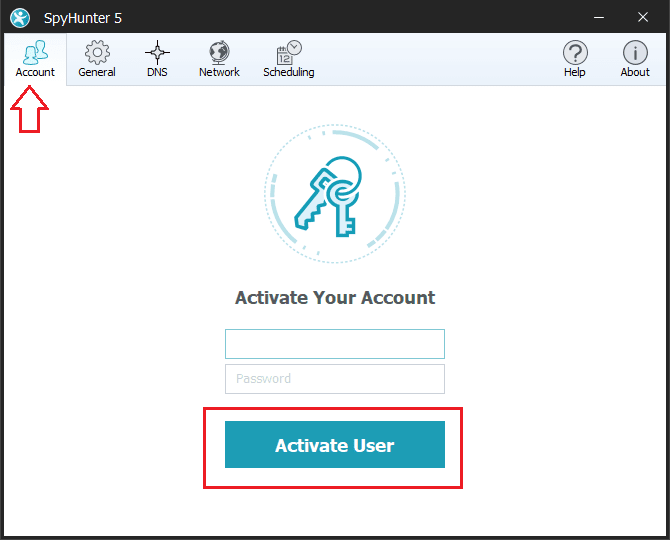

- Ensuite, entrez le même détail dans l’onglet Compte de la section des paramètres du programme. Désormais, vous pouvez bénéficier de toutes les fonctionnalités et de la protection de votre système.

⇒ Étapes pour supprimer Internet explorer.exe et autres menaces détectées:

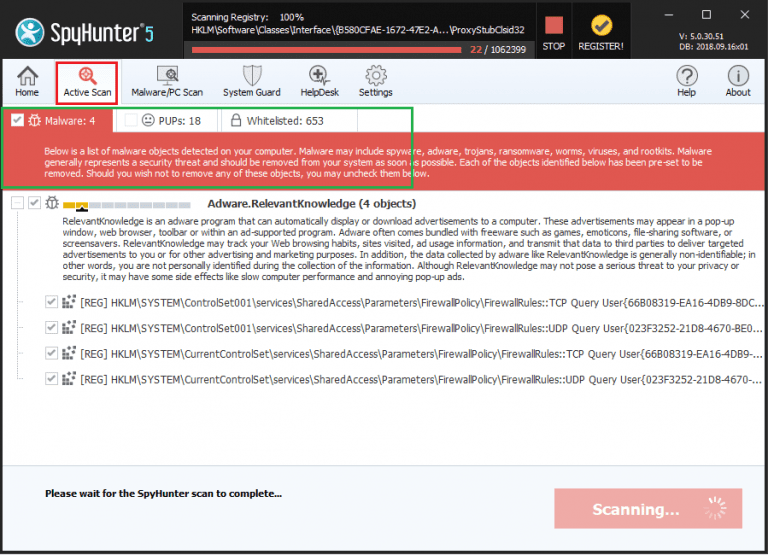

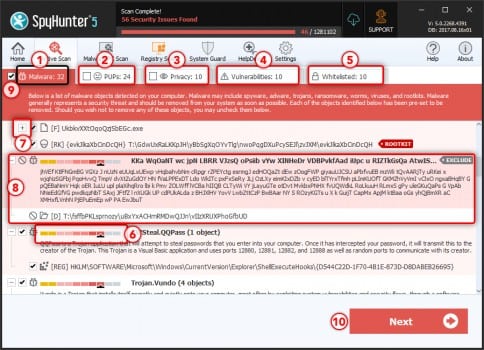

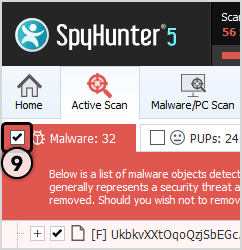

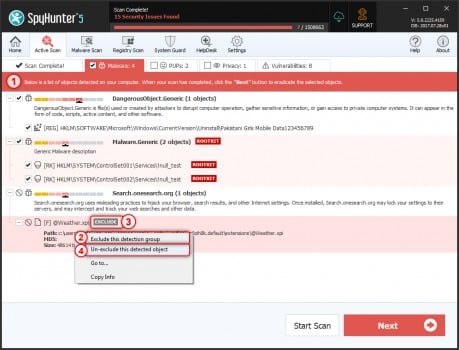

L’outil antivirus Spyhunter catégorise le type d’objets détectés lors des analyses du système dans un total de cinq sections – «Logiciels malveillants», «PPI» (programmes potentiellement indésirables), «Confidentialité», «Vulnérabilités» et «Objets sur liste blanche»

Sélectionnez l’objet que vous souhaitez supprimer, puis cliquez sur le bouton Suivant (vous pouvez mettre un objet en quarantaine afin de pouvoir le restaurer à tout moment sur le système à l’aide de la fonction de restauration)

Offre spéciale (pour Windows)

Internet explorer.exe peut se réinstaller si ses fichiers associés restent d’une manière ou d’une autre sur le système. Nous suggérons aux utilisateurs d’essayer Spyhunter pour vérifier et nettoyer complètement leur système contre tous les fichiers malveillants.

Assurez-vous de lire le CLUF de SpyHunter, les critères d’évaluation des menaces et la politique de confidentialité. Spyhunter vérifie que votre ordinateur contient des logiciels malveillants avec sa version d’essai gratuite.Si une menace est détectée, son élimination prend 48 heures.Si vous devez éliminer Internet explorer.exe instantanément, vous devez acheter une version sous licence de ce logiciel.