Qu’est-ce que l”authentification NTLM’ dans Windows 10 ?

Dans cet article, nous allons discuter de « Comment désactiver l’authentification NTLM Windows 10 ». Vous serez guidé avec des étapes faciles pour le faire. Commençons la discussion.

Authentification NTLM dans Windows 10 : NTLM signifie New Technology LAN Manager. Il s’agit d’un package de protocoles de sécurité proposés par Microsoft pour authentifier l’identité des utilisateurs et protéger l’intégrité et la confidentialité de leur activité. Cette technologie s’appuie sur le protocole Challenge-response pour confirmer à l’utilisateur sans lui de soumettre un mot de passe.

NTLM Authentifie les utilisateurs à l’aide d’un mécanisme de défi-réponse. Ce processus se compose de trois messages, dont un message de négociation du client, un message de défi du serveur et un message d’authentification du client. Cependant, en raison de vulnérabilités connues, NTLM reste largement déployé même sur de nouveaux systèmes afin de maintenir la compatibilité avec les clients et serveurs existants.

NLTM est toujours pris en charge par Microsoft, il a été remplacé par « Kerberos » comme protocole d’authentification par défaut dans Windows 2000 et les domaines Active Directory (AD) suivants. Si vous ne le savez pas, « Kerberos » est le protocole d’authentification remplacé NTLM comme outils d’authentification par défaut/standard sur Windows version 2000 et versions ultérieures. La principale différence entre le protocole « Kerberos » et le protocole « NTLM » est de savoir si les mots de passe sont hachés ou cryptés. NTLM s’appuie sur le « hachage de mot de passe » – une fonction unidirectionnelle qui produit une chaîne de texte sur un fichier d’entrée tandis que « Kerberos » repose sur le cryptage – des fonctions bidirectionnelles qui brouillent et déverrouillent les informations à l’aide de clés de cryptage et de décryptage.

En outre, NTLM s’appuie sur une négociation à trois voies entre le client et le serveur pour authentifier l’utilisateur, tandis que Kerberos s’appuie sur un processus bidirectionnel qui fournit un service de distribution de tickets ou un centre de distribution de clés. Le protocole NTLM était soumis à plusieurs risques de sécurité et à des bogues de sécurité connus ou à des problèmes liés au hachage et au salage des mots de passe.

Le protocole NLTM stocke le mot de passe sur le serveur et le contrôleur de domaine ne sont pas « salés ». Cela signifie que vous ne pouvez pas ajouter de chaîne de caractères aléatoire au mot de passe haché pour l’empêcher davantage de déchiffrer les techniques. Cette vulnérabilité pourrait permettre aux attaquants ou aux cybercriminels de tenter de déchiffrer le mot de passe via plusieurs tentatives de connexion, et en raison d’un mot de passe faible ou commun, ils pourraient réussir à accéder au compte.

Problème avec le protocole NTLM :

- Le hachage de mot de passe stocké dans la mémoire du service LSA peut facilement être extrait à l’aide de différents outils comme mimikatz, puis le mot de passe de hachage peut être utilisé pour d’autres attaques

- Les mots de passe faibles ou communs sont une autre raison du problème du protocole NTLM

- L’absence d’authentification mutuelle entre le serveur et le client qui se traduit par des attaques par interception de données et des accès non autorisés aux ressources du réseau.

- Autres vulnérabilités ou problèmes NTLM.

Comment désactiver l’authentification NTLM Windows 10 à l’aide de l’éditeur de gestion de stratégie de groupe ?

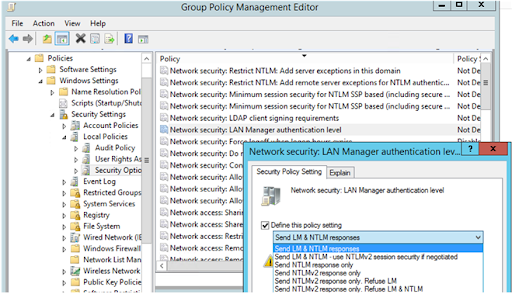

Tout d’abord, l’administrateur du domaine doit s’assurer que les protocoles NTLM et LM ne sont pas autorisés à être utilisés pour l’authentification dans le domaine. Vous pouvez définir le type d’authentification préféré à l’aide de la stratégie de domaine (ou locale).

Étape 1 : Appuyez sur les touches ‘Windows + R’ du clavier, tapez ‘gpmc.msc’ dans la boîte de dialogue ‘Exécuter’ ouverte et appuyez sur le bouton ‘Ok’ pour ouvrir ‘Group Policy Management Editor’

Étape 2 : Allez dans « Configurations de l’ordinateur -> Stratégies -> Paramètres Windows -> Paramètres de sécurité -> Stratégies locales -> Options de sécurité »

Étape 3 : recherchez la politique « Sécurité du réseau : niveau d’authentification LAN Manager » et double-cliquez dessus

Étape 4 : Sélectionnez « Envoyer la réponse NTLMv2 uniquement ». Refuser l’option LM & NTLM dans la section/la liste déroulante « Envoyer les réponses LM & NTLM » pour rejeter toutes les demandes LM et NTLM.

Comment désactiver l’authentification NTLM Windows 10 à l’aide de l’éditeur de registre ?

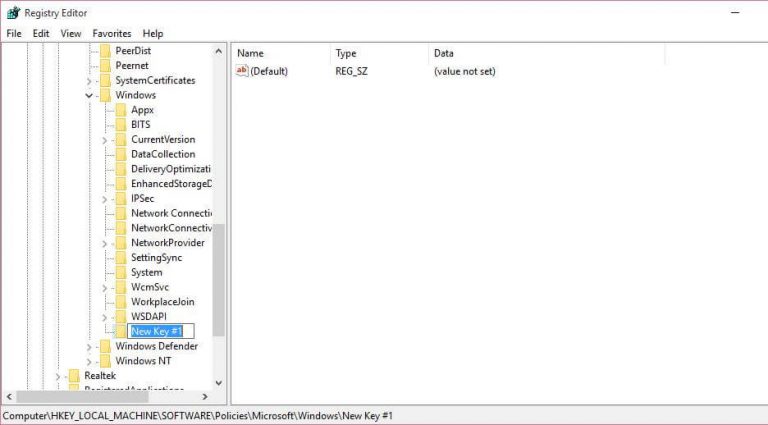

Étape 1 : Appuyez sur les touches « Windows + R » du clavier, tapez « regedit » dans la boîte de dialogue « Exécuter » ouverte et appuyez sur le bouton « OK » pour ouvrir « Éditeur de registre »

Étape 2 : Accédez au chemin suivant

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

Étape 3: Maintenant, cliquez avec le bouton droit sur l’espace vide dans le volet de droite et sélectionnez “Nouveau> DWORD” et nommez-le “lmCompatibilityLevel”, définissez sa valeur sur “0 à 5” et appuyez sur le bouton “Ok” pour enregistrer

Étape 4 : Ici, option 5 Comme les données de valeur correspondent à « Envoyer la réponse NTLM uniquement, refuser LM et NTLM ». Appliquer les modifications.

Comment activer la journalisation d’audit d’authentification NTLM ?

Vous devez vous assurer qu’il ne reste aucune application dans le domaine qui nécessite et utilise NTLM, avant de désactiver complètement NTLM dans le domaine et de passer au protocole « Kerbeors ».

Étape 1 : Ouvrez « Group Policy Management Editor » en utilisant les méthodes ci-dessus et accédez au chemin « Configurations de l’ordinateur -> Stratégies -> Paramètres Windows -> Paramètres de sécurité -> Stratégies locales -> Options de sécurité »

Étape 2 : recherchez et activez la stratégie « Sécurité du réseau : Restreindre NTLM : Auditer l’authentification NTLM dans ce domaine », et définissez sa valeur sur « Activer tout »

Étape 3 : Répétez la même étape pour activer « Sécurité réseau : Restreindre NTLM : Auditer le trafic NTLM entrant » politique

Comment vérifier les événements liés à l’utilisation de l’authentification NTLM ?

Vous pouvez voir l’authentification NTLM apparaître dans les journaux des applications et des services.

Étape 1 : Allez dans « Journaux des services » et allez dans « Microsoft > Windows »

Étape 2: Prenez la section NTLM de l’Observateur d’événements. Vous pouvez désormais analyser les événements sur chaque serveur ou les collecter dans le collecteur central de journaux d’événements Windows.

Étape 3: Découvrez les applications qui utilisent NTLM dans le domaine, et vous devez les faire basculer pour utiliser « Kerberos » éventuellement en utilisant SPN.

Comment restreindre complètement NTLM dans le domaine Active Directory ?

L’authentification sans NTLM fonctionnera différemment pour chaque application de notre domaine, nous pouvons ajouter des comptes d’utilisateurs au groupe Doman « utilisateurs protégés ». Une fois vérifié, vous pouvez désactiver complètement l’authentification NTLM dans votre domaine Windows.

Conclusion

Je suis sûr que cet article vous a aidé sur Comment désactiver l’authentification NTLM Windows 10 avec plusieurs étapes/méthodes simples. Vous pouvez lire et suivre nos instructions pour le faire. Si l’article vous a vraiment aidé, vous pouvez partager le message avec d’autres pour les aider. C’est tout. Pour toute suggestion ou question, veuillez écrire dans la zone de commentaire ci-dessous.