Se descubre que [email protected] es una nueva infección de caballo de Troya que es específicamente una aplicación Coin Miner que es desarrollada y difundida por mentes maestras del crimen cibernético con intenciones ilícitas. Los mineros de monedas ahora se están volviendo muy populares como una amenaza informática drástica que utiliza recursos del sistema para extraer valores de criptomonedas para sus autores. Como resultado, se espera que las víctimas enfrenten serios problemas durante las sesiones de uso de la PC. Para obtener más información sobre el minero de monedas [email protected], le sugerimos que siga leyendo este artículo por completo.

Según los estudios del investigador sobre [email protected], tienen que decir que este minero de monedas puede extraer varias variantes de moneda digital, incluidas Monero, Bitcoin, Darkcoin, etc. Después de una instalación exitosa en computadoras específicas, el malware usa para alterar o modificar varias configuraciones u opciones internas en la computadora para que se inicie cada vez que se inicia el sistema. Por lo tanto, el malware logra usar fácilmente más del 70 por ciento de los recursos del sistema, como CPU o GPU, para realizar sus tareas ilícitas. Incluso puede generar problemas o problemas a lo largo del día, especialmente mientras usa sus propias aplicaciones o juegos instalados.

Dado que [email protected] utiliza un gran volumen de recursos del sistema, es bastante común ver que las aplicaciones y los juegos instalados tartamudean o tartamudean durante todo el día. Como resultado, una serie de mensajes de error viciosos pueden seguir apareciendo en la pantalla con respecto a la corrupción de archivos, programas e incluso errores BSOD a veces. Además, [email protected] puede ser una molestia conocida por crear lagunas de seguridad o puertas traseras en las computadoras. En función de estas vulnerabilidades, los piratas informáticos pueden acceder fácilmente a la computadora de forma remota y robar sus datos confidenciales. Para mantener alejados estos rasgos, le recomendamos encarecidamente que siga las pautas de este artículo para identificar y eliminar [email protected] por completo.

Especificaciones de amenazas

Nombre: [email protected]

Tipo: troyano, minero de monedas, software espía

Detectado como: Trojan: Win32 / CoinMiner

Descripción: se dice que [email protected] es una infección informática muy perversa que utiliza los recursos informáticos instalados para generar ganancias en moneda digital para sus autores.

Distribución: paquetes de software, anuncios intrusivos o ventanas emergentes, redireccionamientos de sitios maliciosos, paquetes de instalación de software gratuito y muchos más.

Eliminación: para conocer algunas pautas o métodos efectivos para eliminar [email protected], le sugerimos que lea las secciones que se describen a continuación.

Oferta especial (para Windows)

[email protected] puede reinstalarse si sus archivos asociados permanecen en el sistema de alguna manera. Sugerimos a los usuarios que prueben Spyhunter para verificar y limpiar su sistema contra todos los archivos maliciosos por completo.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. Spyhunter comprueba que su computadora tiene malware con su versión de prueba gratuita. Si encuentra alguna amenaza, su eliminación demora 48 horas. Si necesita eliminar [email protected] al instante, debe comprar una versión con licencia de este software.

Como se mencionó anteriormente, los ciberdelincuentes tienen experiencia para utilizar algunos de los servicios ofrecidos por el proceso del sistema Windows como vulnerabilidades. Por lo general, imitan un proceso de sistema legítimo con el nombre del troyano o malware. Crean el proceso de un troyano al igual que algunos procesos legítimos del sistema. En algunos casos, sin embargo, se diferencian fácilmente de los procesos legítimos; algunos casos pueden ser extremadamente difíciles de distinguir.

Si examina la categoría de proceso de Windows en el Administrador de tareas, notará fácilmente el proceso legítimo del sistema. Sin embargo, si observa un proceso de archivos duplicados, uno debe ser un malware. Este tipo de troyano o malware extrae continuamente bitcoins u otras criptomonedas y este es un proceso que requiere muchos recursos. La velocidad y el rendimiento generales de la PC se vuelven extremadamente lentos y lentos. Para una consulta en profundidad, puede hacer clic con el botón derecho en el proceso dudoso y elegir la opción de ubicación del archivo para ver el programa asociado. Como regla simple, si el archivo se almacena en la carpeta Windows / System32, es legítimo.

Por otro lado, si el proceso se almacena en los procesos del usuario o “Abrir el archivo” porque el proceso conduce a directorios aleatorios, es dudoso. Debería escanear inmediatamente su estación de trabajo con una poderosa herramienta anti-malware. Recuerde que la eliminación manual de procesos dañinos relacionados con troyanos o archivos sospechosos es muy difícil debido a su profunda intrusión e integración con el sistema operativo.

Cómo quitar [email protected]

Lo primero que debe hacer es escanear su estación de trabajo con una poderosa herramienta anti-malware y eso será muy útil. Por otro lado, si tiene una copia de seguridad de sus datos importantes en cualquier ubicación externa limpia, como un disco duro o un pen-drive, etc., formatear el disco duro infectado de la PC también puede funcionar para usted. Recuerde que formatear el disco duro puede funcionar para una PC, pero si la PC infectada está conectada a una red de PC, este paso será en vano.

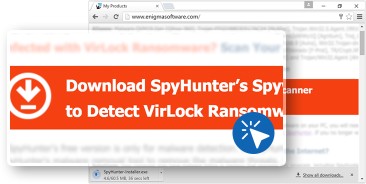

Haga clic en el botón “Descargar” para usar la herramienta anti-malware “SpyHunter” para limpiar su estación de trabajo.

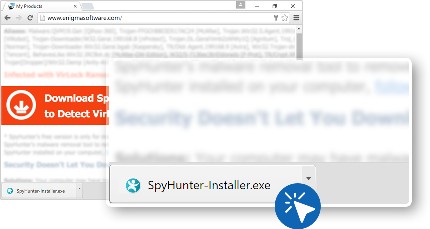

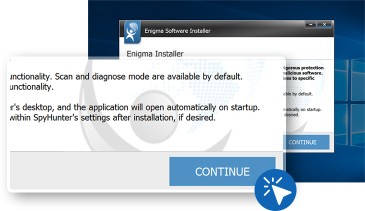

- Al hacer clic en el botón de descarga, se descarga el archivo llamado “Spyhunter-Intaller.exe”.

- En el cuadro de diálogo de descargas, elija “SpyHunter Installer.exe” y abra el archivo.

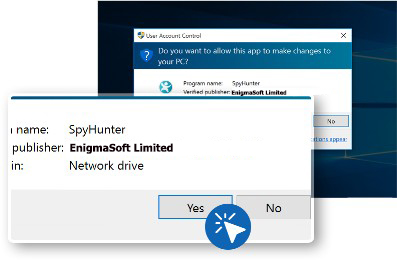

- Seleccione “Sí” en el cuadro de diálogo “Control de cuentas de usuario”.

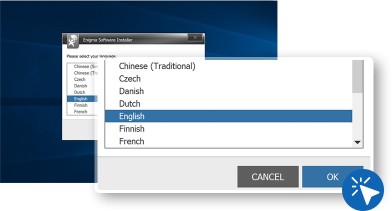

- Seleccione el idioma que prefiera y presione “Aceptar” para ir al siguiente paso

- Para procesar la instalación, presione “Continuar”

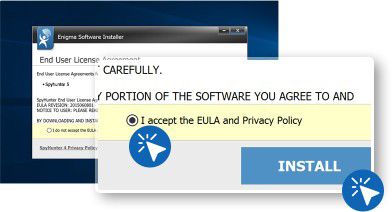

- Acepte la política de privacidad y el acuerdo de usuario final.

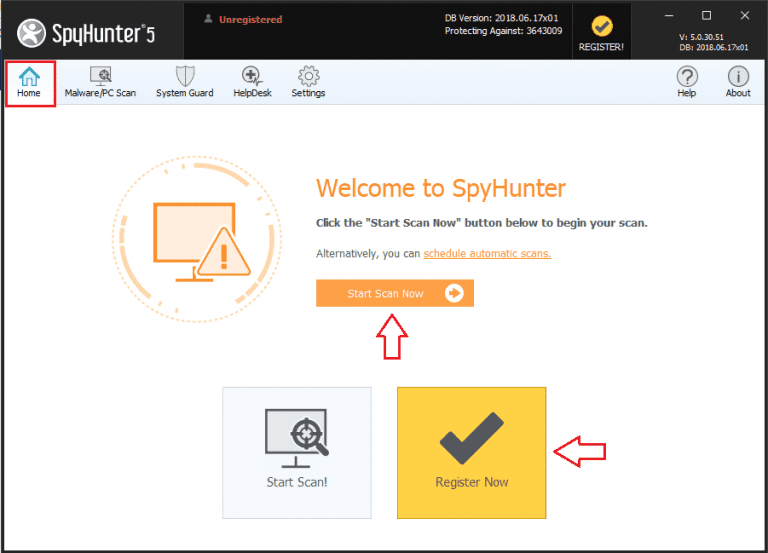

- Abra “SpyHunter” localizando su icono en el escritorio o búsquelo en el menú “Inicio” de Windows.

El siguiente paso es utilizar “SpyHunter” para escanear PC y eliminar malware.

- Vaya a la “pestaña Inicio” y presione el botón “Iniciar escaneo”

Espere unos minutos para que se complete el escaneo. Al finalizar, el informe de resultados del escaneo se presenta en la pantalla.

⇒ Regístrese para Spyhunter y elimine [email protected] y todas las amenazas detectadas

Para eliminar [email protected] y todas las amenazas asociadas encontradas a través del análisis del sistema, debe registrarse en SpyHunter:

- Haga clic en el botón de registro disponible en la esquina superior derecha de la ventana del programa y luego haga clic en el botón de compra.

- Automáticamente será redirigido a la página de compras, ingrese los detalles de su cliente y una dirección de correo electrónico válida,

- Después del pago exitoso, recibirá un mensaje de confirmación por correo electrónico. El correo electrónico contiene la información de la cuenta, como nombres de usuario y contraseñas, etc.

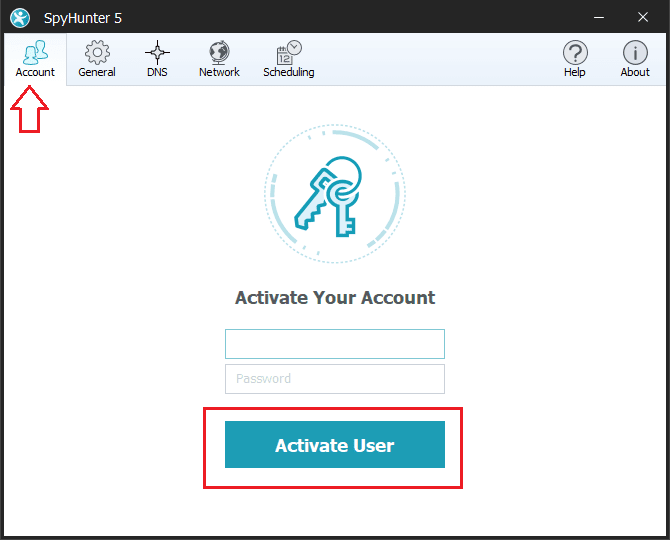

- A partir de entonces, ingrese el mismo detalle en la pestaña Cuenta de la sección de configuración del programa. Ahora, puede aprovechar todas las funciones y protección de su sistema.

⇒ Pasos para eliminar [email protected] y otras amenazas detectadas:

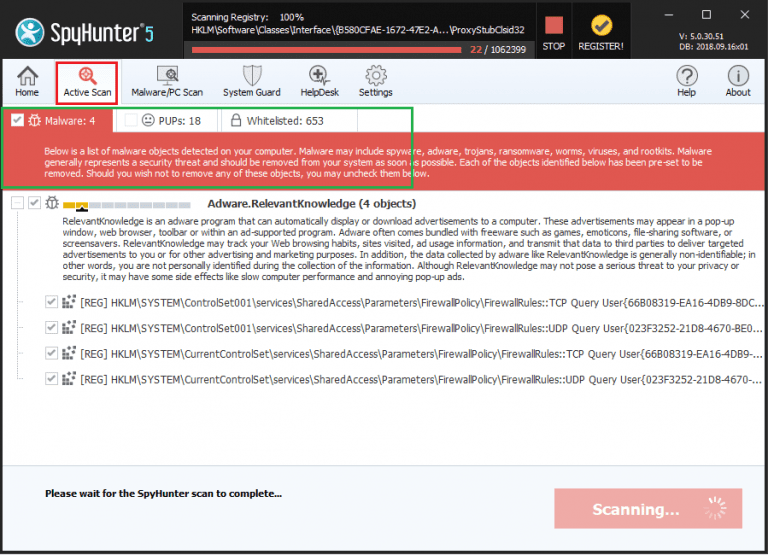

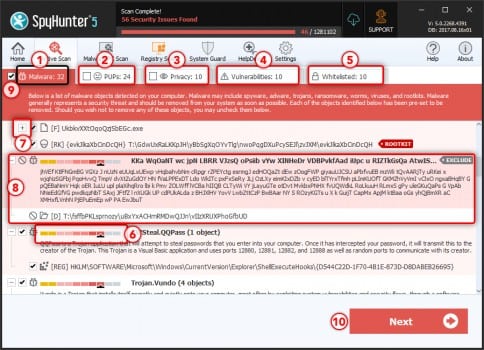

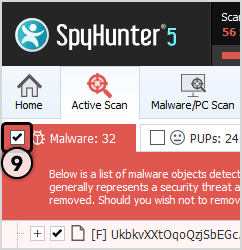

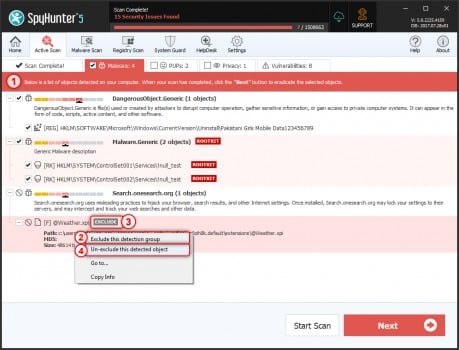

La herramienta antivirus Spyhunter clasifica el tipo de objetos detectados durante los análisis del sistema en un total de cinco secciones: “Malware”, “PUP” (Programas potencialmente no deseados), “Privacidad”, “Vulnerabilidades” y “Objetos incluidos en la lista blanca”.

Seleccione el objeto que desea eliminar y luego haga clic en el botón Siguiente (puede poner en cuarentena un objeto para que en cualquier momento pueda restaurarlo en el sistema usando la función de restauración)

Oferta especial (para Windows)

[email protected] puede reinstalarse si sus archivos asociados permanecen en el sistema de alguna manera. Sugerimos a los usuarios que prueben Spyhunter para verificar y limpiar su sistema contra todos los archivos maliciosos por completo.

Asegúrese de leer el EULA, los Criterios de evaluación de amenazas y la Política de privacidad de SpyHunter. Spyhunter comprueba que su computadora tiene malware con su versión de prueba gratuita. Si encuentra alguna amenaza, su eliminación demora 48 horas. Si necesita eliminar [email protected] al instante, debe comprar una versión con licencia de este software.